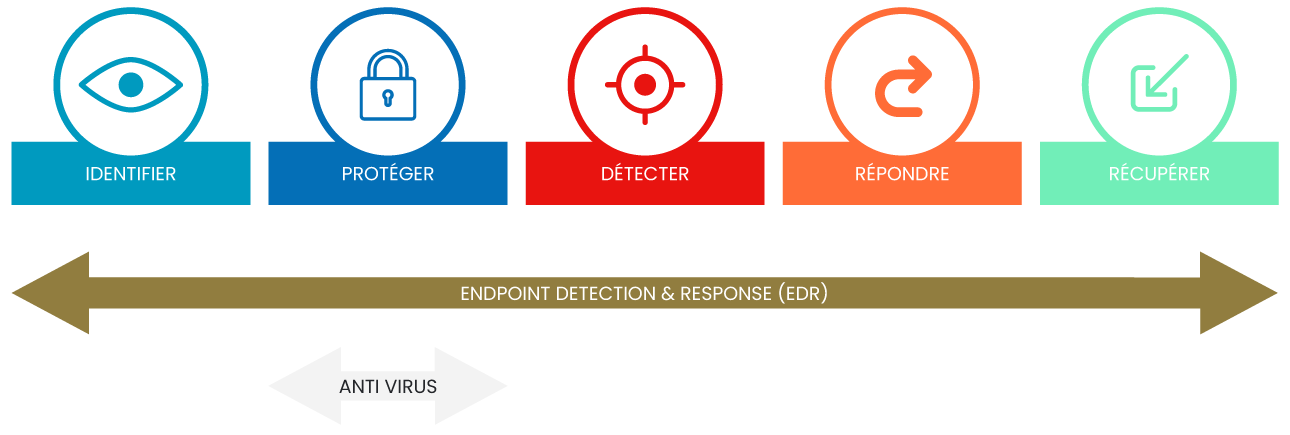

Devons nous analyser les logs en continu pour minimiser les risques informatiques ? @ITrustBlog | PDF

Algorithmes de machine learning machine learning en action algorithmes d analyse comportementale - FasterCapital

Comment les analyses comportementales prédictives peuvent aider à la fois le marketing et la cybersécurité - VISIPLUS academy

Utiliser l'analyse comportementale pour créer une culture des données — Signals: Transformation numérique durable - Public Digital

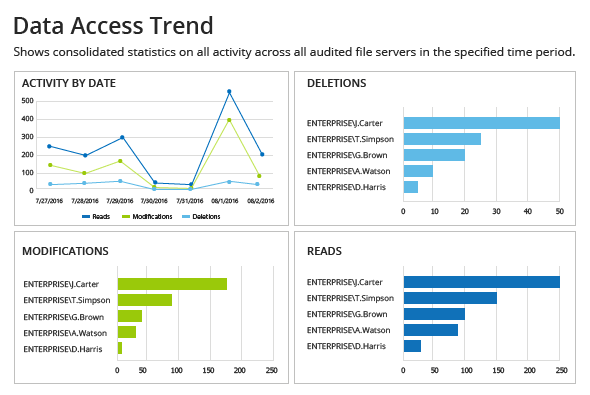

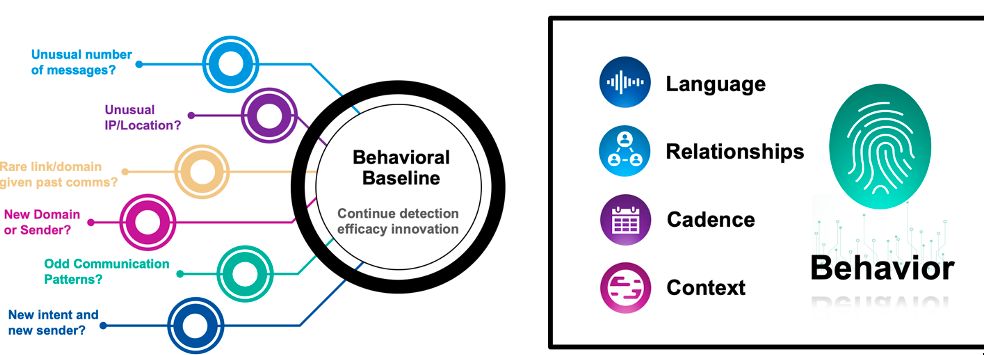

Figure 2.4 from Détection d'intrusion sur les objets connectés par analyse comportementale | Semantic Scholar