Pirate Dangereux Avec Masque Veulent Voler Des Données Sur Le Code Binaire En Arrière-plan Banque D'Images et Photos Libres De Droits. Image 69631814

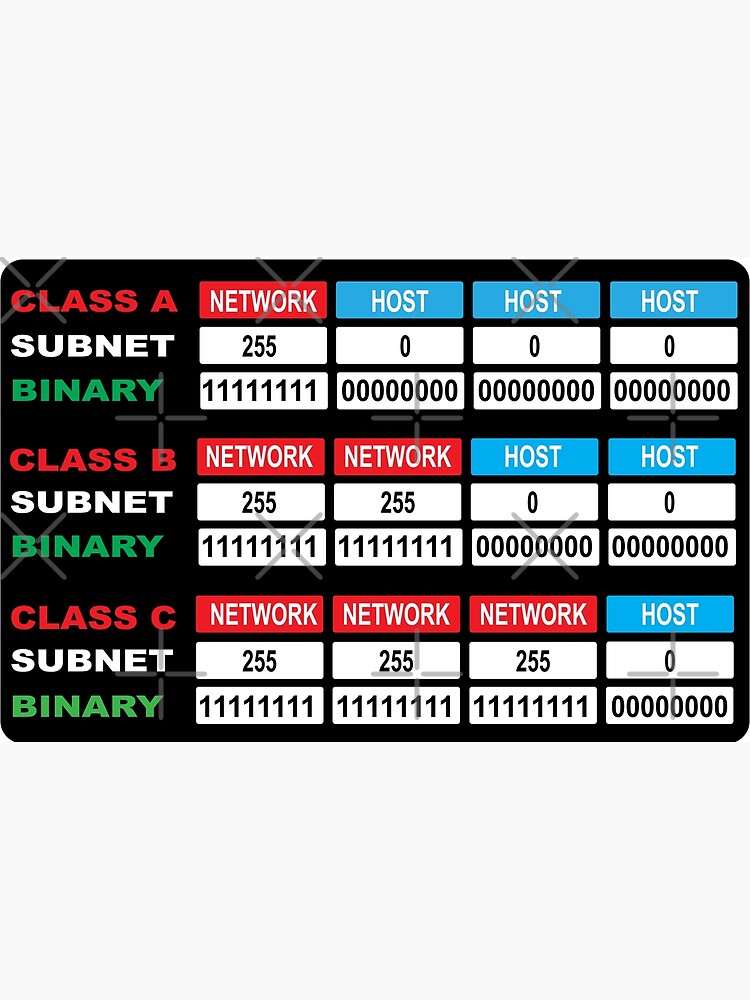

Carte de vœux for Sale avec l'œuvre « Classes de masque de sous-réseau de réseau informatique - Sous-réseaux IP - Binaire » de l'artiste clubtee | Redbubble

18-Utilisation d'un masque binaire du cerveau pour supprimer la forte... | Download Scientific Diagram

Ninja Masque Binaire Code Zéro Une Illustration Vectorielle Vecteurs libres de droits et plus d'images vectorielles de Arts martiaux - iStock